Фішинг-атака на користувачів Gmail: що в ній небезпечного і як від неї вберегтися

Фішинг – одна з серйозних загроз сучасного інтернету. Автори фішинг-атак винаходять все новіші й сучасніші методи обдурення користувачів і роблять все для того, щоб користувачі вважали, що вони знаходяться на оригінальних сайтах.

А фішинг-атака полягає в тому, щоб скерувати людину на сайт-підробку і заставити на ньому ввести її дані.

Фішинг-атака з використанням пошти Gmail дуже часто використовується хакерами. Проте досвідчені користувачі уже вивчили всі хитрощі хакерів та навчилися відрізняти оригінальні сторінки від підробних. Минулого тижня інтернетом прокотилась серйозна пошесть – фішинг-атака на користувачів Gmail, реалізована так, що навіть досвідчений користувач може попастися «на вудочку» хакерів, якщо він зустрінеться з цією атакою.

Чому небезпечний злам акаунта електронної пошти?

Злам Gmail-акаунта – це страшна річ для будь-якого користувача інтернету. Це спосіб, який допомагає хакерам отримати повний доступ до нашої цифрового життя. Отримавши контроль над Gmail-акаунтом, можна отримати повний доступ до персональної інформації людини – до її онлайн-життя, фактично, взяти під контроль всі інші онлайн-акаунти: блоги, соціальні мережі, сервіси електронних грошей. Окрім того, отримавши контроль над електронною поштою людини, дуже легко перетворити цей поштовий акаунт на джерело розповсюдження вірусів та небезпечного ПЗ далі.

Описаний нижче спосіб фішингової атаки на Gmail став останнім часом досить популярним і, головне, доволі дієвим для хакерів. Ця техніка набула широкої популярності в минулому році. Але і зараз злочинці його використовують з високою ефективністю.

Наскільки небезпечна ця фішинг-атака?

Якщо акаунт уже став жертвою цієї фішинг-атаки, він починає розповсюджувати цю «заразу» далі, по своєму списку контактів. З цією метою сканується список контактів зараженого Gmail-акаунта, знаходиться адреса, на яку відправлявся лист із вкладеним файлом.

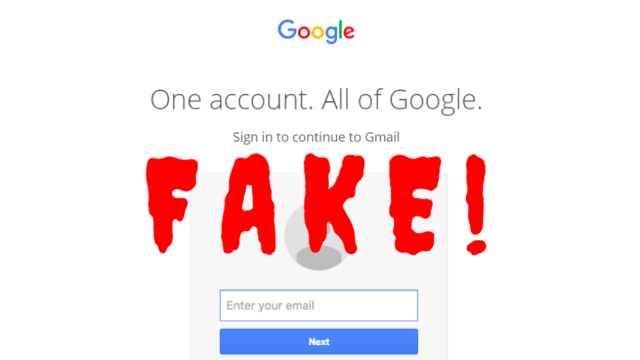

На цю адресу відправляється ще один лист з вкладенням у вигляді PDF-файла, хоча насправді це зображення. Цікаво, що тема листа – аналогічна або схожа на попередні листи. Спроба переглянути цей PDF-файл (тобто відкрити зображення) призведе до переходу по небезпечному посиланню. Щоб заставити людину перейти по цьому посиланню, відкривається нова вкладка, на якій хакери показують користувачу сторінку авторизації в Gmail.

Ось в цьому місці й криється найбільша небезпека: адже ця сторінка виглядає так, як звичайна сторінка авторизації. Більше того: адреса підробленої сторінки входу в Gmail містить піддомен accounts.google.com. Людина, яка бачить цей піддомен, не підозрює, що це небезпечна сторінка і що вона знаходиться не на офіційній сторінці Google. Користувач впевнений, що вводить свої логін та пароль на сторінці авторизації Google. Крім того, браузер не показує червоний попереджувальний значок, який часто використовується Google, щоб вказати на небезпечні сторінки.

Проте якщо ввести свої дані на такій сторінці, то зловмисник отримає повний контроль над обліковим записом електронної пошти, в результаті чого зможе використовувати його для аналогічної фішинг-атаки.

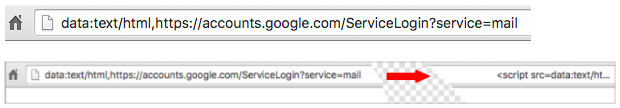

Насправді користувач, який намагався відкрити вкладення фішинг-листа, опинився не на сторінці авторизації Gmail, а на підробній сторінці. І це видно, якщо уважно подивитися на адресний рядок браузера. В ньому перед посиланням на accounts.google.com є запис data:text/html, що означає, що насправді користувач не знаходиться на оригінальному сайті. Більше того, це дуже великий рядок авторизації з скриптами, які створюють підроблену сторінку входу в Gmail.

Як не стати жертвою такої фішингової атаки?

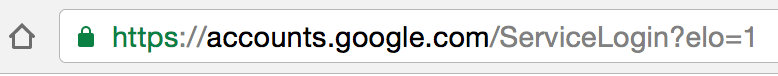

Перше і головне — подивитися на адресний рядок браузера і перевірити протокол і ім’я хоста (власне адресу). Переконайтеся, що перед посиланням на Gmail-сторінку accounts.google.com немає нічого іншого окрім власне https:// — позначки захищеного протоколу передачі даних.

Він повинен виглядати наступним чином:

Ще один спосіб захистити свої акаунти — включити двухфакторную аутентифікацію. А якщо ви не впевнені у відправнику листа, або в тому, що його вкладення є небезпечним файлом, варто перепитатись про лист у месенджері чи по телефону. Наразі такий захист хакери ще не навчилися обходити.

В Google повідомили, що працюють над додатковими методами боротьби з фішерами.

Pingback: Топ ІТ-новин дня (27 січня): 10 років за хакерство і забудькуватий Dropbox | Цікаво про ІТ для всіх і кожного()

Pingback: неБезпечний огляд (23-28 січня): хакерство йде по світу — Defenderer()